Podstawowa Konfiguracja Routera Tp-Link

23 czerwca, 2022Tematem dzisiejszego wpisu jest konfiguracja routera domowego TPLINK C6U. Wszystkie opisane operacje będzie można powtórzyć na sporej części innych routerów...

Czytaj dalej

Zapory systemu Windows z zabezpieczeniami zaawansowanymi można użyć w celu ułatwienia ochrony komputerów w sieci. Zapora systemu Windows zawiera zaporę umożliwiającą określenie, który ruch może być przekazywany między komputerem a siecią. Zawiera również reguły zabezpieczeń połączeń używające zabezpieczeń protokołu internetowego (IPsec) w celu ochrony ruchu przechodzącego przez sieć.

SPIS TREŚCI

Wstęp.

Główne okno przystawki.

Reguły przychodzące.

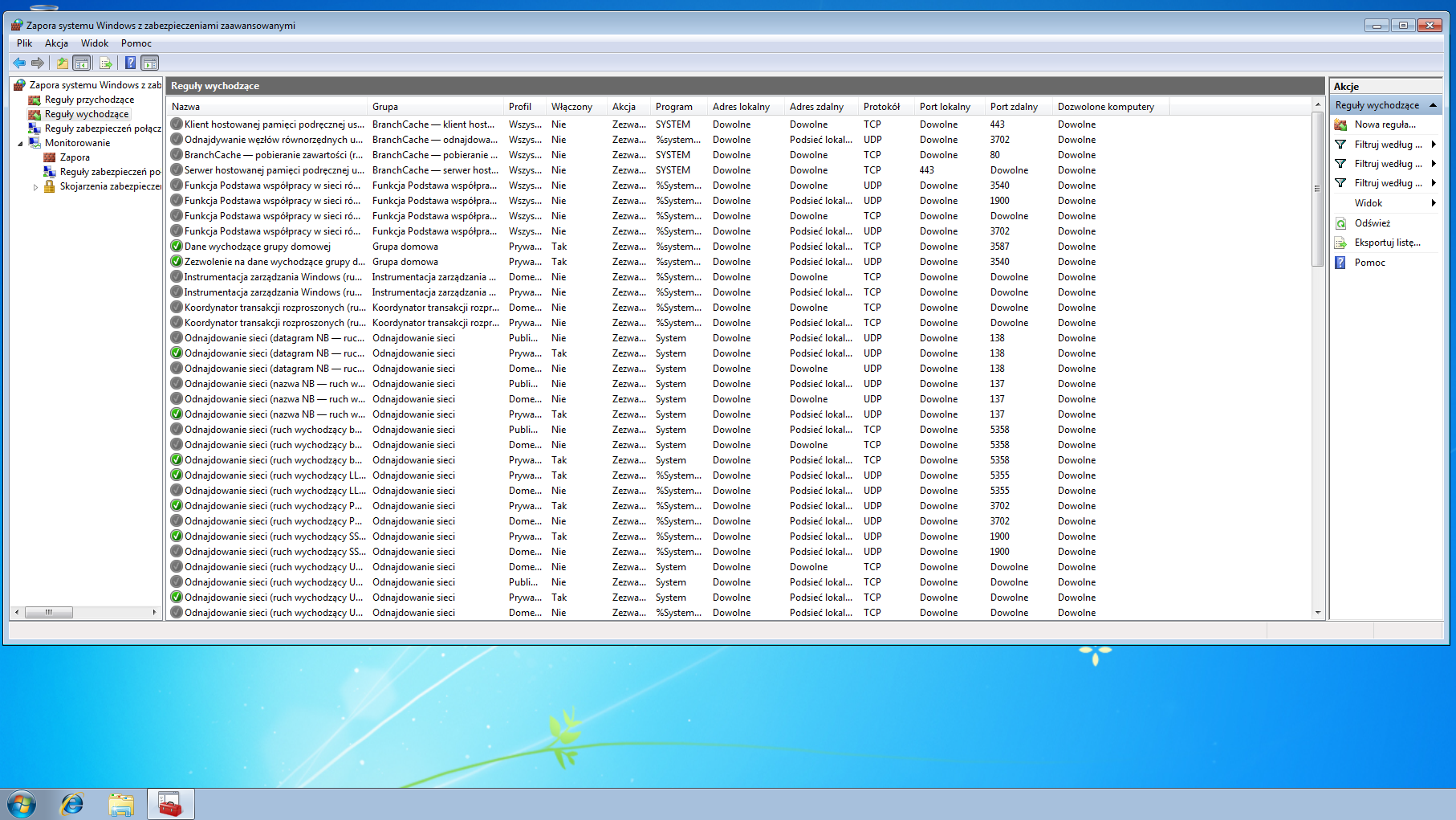

Reguły wychodzące.

Reguły zabezpieczeń połączeń.

Monitorowanie aktywnych reguł.

Zapory systemu Windows z zabezpieczeniami zaawansowanymi można użyć w celu ułatwienia ochrony komputerów w sieci. Zapora systemu Windows zawiera zaporę umożliwiającą określenie, który ruch może być przekazywany między komputerem a siecią. Zawiera również reguły zabezpieczeń połączeń używające zabezpieczeń protokołu internetowego (IPsec) w celu ochrony ruchu przechodzącego przez sieć.

W głównym oknie Zapory systemu Windows mamy dostęp do:

– Reguł przychodzących

– Reguł wychodzących

– Reguł zabezpieczeń połączeń

– Monitorowania

Reguły przychodzące zezwalają na ruch lub blokują próby uzyskania dostępu do komputera spełniające kryteria podane w regule. Aby dodać nową regułę do połączeń przychodzących musimy kliknąć opcję Nowa reguła w menu Akcje, a następnie postępować zgodnie z poleceniami kreatora nowych reguł.

Reguły wychodzące zezwalają na ruch z komputera spełniający kryteria podane w regule lub go blokują. W celu dodania nowej reguły do połączeń przychodzących musimy kliknąć opcję Nowa reguła w menu Akcje, a następnie postępować zgodnie z poleceniami kreatora nowych reguł.

Pozycja Monitorowanie umożliwia obserwowanie aktywnych reguł zapory i reguł zabezpieczeń połączeń na komputerze.

Tematem dzisiejszego wpisu jest konfiguracja routera domowego TPLINK C6U. Wszystkie opisane operacje będzie można powtórzyć na sporej części innych routerów...

Czytaj dalejKażdy z nas wie, że komputer do poprawnego działania musi przechowywać w sobie odpowiednią ilość informacji. Wszyscy też zauważyli, że...

Czytaj dalejGdy przeglądamy dostępne modele procesorów, widzimy mnogość cyfr. Czasami spotkamy się także z jakimś oznaczeniem literowym. Co one właściwie oznaczają?...

Czytaj dalej